Ce billet sur la défense en profondeur est le dernier de la série “Incursion dans le piratage sans malware”.

N’hésitez pas à retrouver tous les billets de cette série en cliquant sur les liens ci-dessous :

- Incursion dans le piratage sans malware, Partie I

- Incursion dans le piratage sans malware, Partie II : Scripts VBA malicieux

- Incursion dans le piratage sans malware, Partie III : Scripts VBA obfusqués pour le fun et le profit

- Incursion dans le piratage sans malware, Partie IV : DDE

- Incursion dans le piratage sans malware, Partie V : scriplets COM et DDE

- Incursion dans le piratage sans malware, Partie VI : Défense en profondeur (vous êtes ici)

Je pense que nous pouvons tous être d’accord sur le fait que les hackers disposent d’un grand nombre d’astuces et de techniques pour se glisser sournoisement dans votre infrastructure informatique et voler incognito vos biens numériques.

Le point important à retenir de cette série de billets du blog est que la détection de malware à base de signatures peut facilement être contournée, et ce même avec des approches à faible technicité, dont certaines ont été décrites dans ce blog.

Je suis très conscient que certains chercheurs renommés dans le domaine de la sécurité considèrent aujourd’hui les antivirus comme étant inutiles, mais ne vous en débarrassez pas encore pour autant !

On trouve encore sur Internet des quantités de logiciels malveillants anciens mais toujours parfaitement opérationnels qui sont utilisés par les hackers paresseux et que ces antivirus pourront bloquer.

Pour faire face aux malwares sans fichier et aux techniques furtives en post-exploitation, une meilleure philosophie consiste à renforcer les défenses du périmètre, les scanners de port et les détecteurs de malware standard avec des lignes de défense secondaires, et à établir des stratégies lorsque se produit l’inévitable — notamment un programme de réponse aux intrusions.

Je fais référence à la, tenez-vous bien, défense en profondeur (DiD, pour Defense-In-Depth). Il s’agit d’une approche très pratique pour contrer les hackers intelligents qui se moquent des défenses du périmètre et des logiciels antivirus.

La défense en profondeur recèle-t-elle ses propres problèmes ? Cela ne fait aucun doute.

Les pros de la sécurité qui ont perdu toute foi dans les mesures de sécurité traditionnelles font maintenant la promotion de l’utilisation des listes blanches d’applications, qui peuvent constituer un mur interne très solide pour se protéger d’une intrusion initiale.

Mais les techniques sans code que j’ai présentées dans cette série peuvent même être utilisées pour contourner les listes blanches.

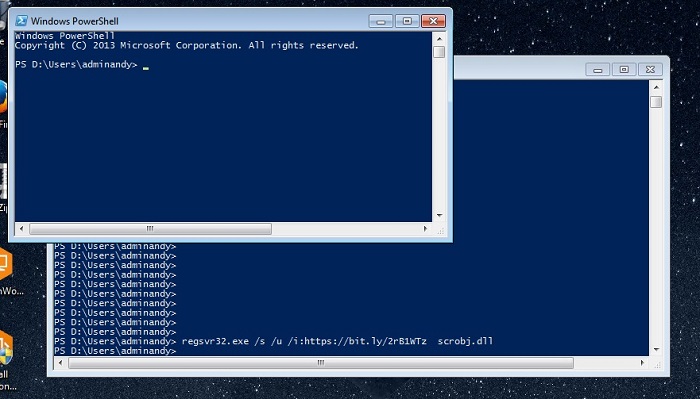

Ceci relève d’une nouvelle tendance du piratage appelée « Living Off the Land » (vivre des fruits de la terre), qui consiste à détourner à mauvais escient des outils et logiciels légitimes.

Vous pouvez suivre mon mini-tutoriel sur le lol-ware ici.

Ceux qui veulent faire leurs devoirs en avance pour se préparer à mon tuto peuvent commencer à consulter cette intéressante ressource github.

Soyez réaliste au sujet de la sécurité des données !

De mon point de vue, la défense en profondeur (DiD) consiste à minimiser les responsabilités : prendre ce qui pourrait constituer une catastrophe potentielle et en faire quelque chose qui n’est pas si terrible ou coûteux.

Le pirate s’est introduit, mais grâce à l’excellente politique restrictive de votre entreprise concernant les permissions, vous l’avez empêché d’accéder aux données sensibles.

Ou alors le pirate a pu accéder aux données sensibles, mais votre extraordinaire technologie d’analyse du comportement des utilisateurs a repéré l’intrus et désactivé les comptes avant qu’un million de cartes de crédit n’aient pu être exfiltrées.

Ou peut-être le pirate s’est-il débrouillé pour trouver et exfiltrer un fichier d’adresses e-mail. Toutefois, votre extraordinaire programme de réponse aux intrusions, qui fournit entre autres en quasi temps réel des informations sur les activités anormales sur les fichiers, vous permet de contacter les régulateurs appropriés (et les clients concernés) en un temps record avec des informations détaillées sur l’incident, vous évitant ainsi des amendes et une mauvaise publicité.

Conseil de bons sens en matière de défense en profondeur

La défense en profondeur est plus qu’une mentalité ou une philosophie, mais il faut prendre quelques mesures pratiques et il existe, euh…, d’excellentes solutions pour faciliter sa mise en œuvre.

Si je devais décrire l’approche de la défense en profondeur et la résumer en trois points importants exploitables, voici ce que je dirais :

- Évaluer : Evaluez les risques associés aux données en faisant l’inventaire de ce que vous devez protéger. Identifiez les données permettant l’identification (PII) et les autres données sensibles, dont certaines peuvent être réglementées, et qui sont souvent éparpillées dans un énorme système de fichiers. Vous devez identifier qui sont ceux qui y ont accès et qui sont ceux qui devraient réellement y avoir accès. Attention : cette tâche n’est pas aisée, sauf en disposant de certaines aides.

- Défendre : Maintenant que vous avez trouvé les données, limitez les dégâts potentiels des futures intrusions en les verrouillant : réduisez les accès généralisés et simplifiez les structures de droits – évitez les LCA uniques et utilisez des objets groupe. Minimisez le risque global potentiel en retirant les données obsolètes et d’autres données qui ne répondent plus à leur mission originale.

- Maintenir : Maintenez un état de sécurité grâce à l’automatisation des workflows d’autorisation, des vérifications d’habilitation et de la conservation et de la mise au rebut des données. Et enfin, surveillez les comportements inhabituels des utilisateurs et des systèmes.

Vous voulez faire de votre rêve de défense en profondeur une réalité ? Découvrez comment nous pouvons vous aider.

What you should do now

Below are three ways we can help you begin your journey to reducing data risk at your company:

- Schedule a demo session with us, where we can show you around, answer your questions, and help you see if Varonis is right for you.

- Download our free report and learn the risks associated with SaaS data exposure.

- Share this blog post with someone you know who'd enjoy reading it. Share it with them via email, LinkedIn, Reddit, or Facebook.

Michael Buckbee

Michael a travaillé en tant qu'administrateur système et développeur de logiciels pour des start-ups de la Silicon Valley, la marine américaine, et tout ce qui se trouve entre les deux.

-1.png)