Ces dernières années, j’ai rédigé de nombreux articles sur différentes normes, lois et règlementations relatives à la sécurité des données. Je suis donc bien placé pour remarquer qu’il existe des similarités entre le Règlement général sur la protection des données et les règlementations HIPAA, PCI DSS, NIST 800, et quelques autres.

Je reste modeste, notamment par rapport au personnel compétent et sympathique de l’Institut national américain des standards et des technologies (NIST), s’agissant de ma compréhension de ces similarités règlementaires. C’est en général vers eux que se tourne le gouvernement américain pour tout ce qui concerne la sécurité des données, tant en ce qui concerne les organismes publics (NIST 800-53) que les sous-traitants privés (NIST 800-171). Et au travers de son Cadre conceptuel pour la sécurité des infrastructures critiques, le NIST contribue à influer sur l’approche de la sécurité des données des entreprises privées.

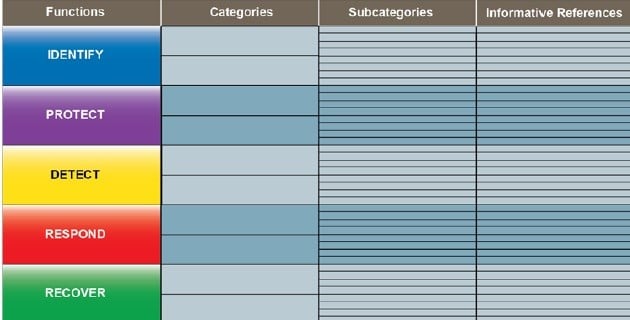

L’une de leurs grandes idées est de répartir les mesures de contrôle de la sécurité informatique – que toute norme ou règlementation cherche à promouvoir – selon cinq thématiques fonctionnelles : Identifier, Protéger, Détecter, Répondre et Restaurer. En gros, prenez une norme relative aux données et vous verrez qu’il est possible de distribuer toutes les prescriptions qui s’y trouvent selon ces cinq catégories.

Une vision globale des mesures de sécurité prescrites par le NIST

Cette recherche de cohérence entre différentes règlementations et avec des études produites par de tels organismes publics spécialisés m’a amené à travailler sur cette série de billets relatifs à la façon dont nos propres produits, principalement Varonis DatAdvantage, qui n’a pas été conçu pour coller exactement à telle ou telle règlementation, peut largement aider une entreprise ou un organisme public à se mettre en conformité avec n’importe quelle règlementation dans ce domaine. D’ailleurs, la fonctionnalité standard de production de rapports de DatAdvantage va nous permettre de rentrer un peu plus dans la façon dont tout cela fonctionne.

Dans ce premier billet de blog, nous nous focaliserons sur les fonctions de production de rapports de DatAdvantage, qui correspond largement à la fonction « Identifier ». Cette seule fonction est un assez gros morceau, qui recouvre l’identification des ressources, la définition d’une politique en la matière et l’évaluation des risques.

Ressources : Utilisateurs, fichiers, etc.

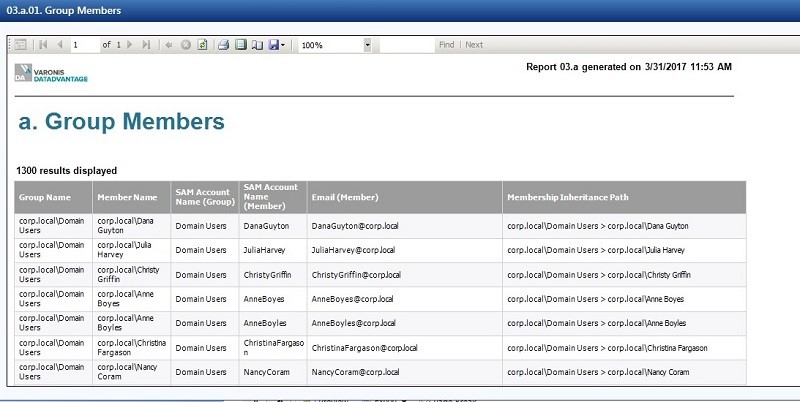

Pour DatAdvantage, les utilisateurs, les groupes et les dossiers sont les composants de base que les rapports donnent à mieux voir. Si vous souhaitez avoir le plus d’informations possible sur vos systèmes de fichiers, vous pouvez demander à DatAdvantage de produire les trois rapports majeurs ci-après :

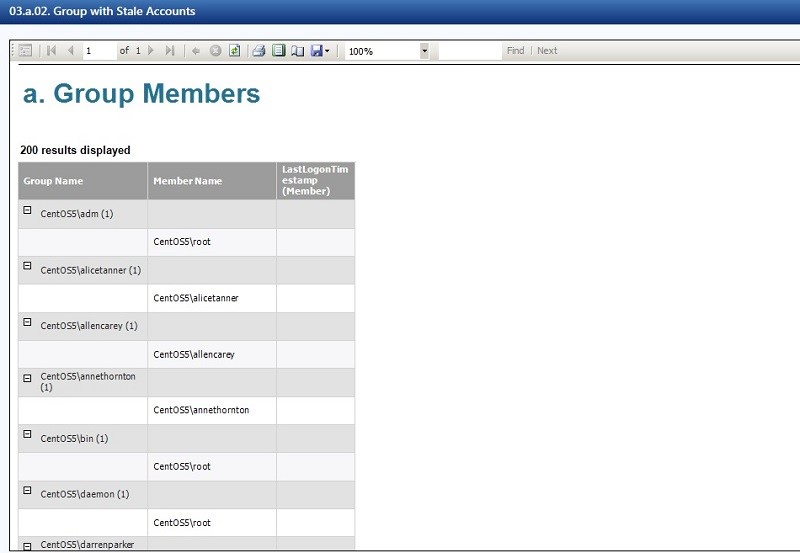

Le rapport « 3a » fournit au service informatique une liste de toutes les inscriptions à des groupes Active Directory. Pour commencer, vous pouvez demander que le rapport porte sur le groupe « Utilisateurs du domaine », pour obtenir la liste de tous vos utilisateurs (illustration ci-dessous). Vous pouvez aussi filtrer l’objet du rapport en indiquant toute propriété AD associée à un utilisateur (e-mail, supérieur hiérarchique, service, lieu de travail, etc.).

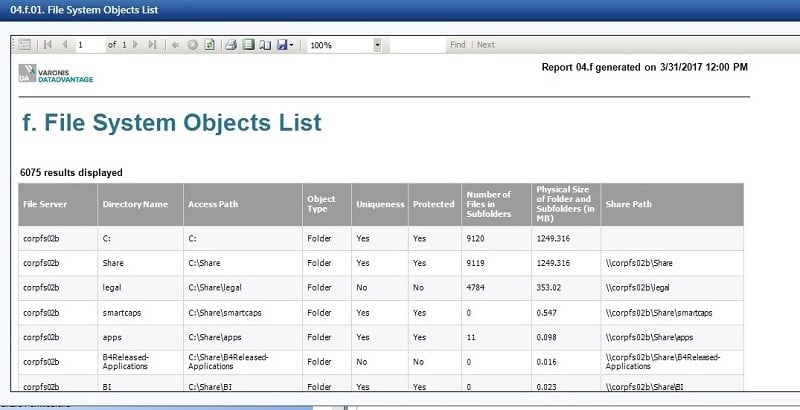

S’agissant des dossiers, le rapport « 3f » présente les chemins d’accès, la taille, le nombre de sous-dossiers et le chemin de partage.

Plus qu’une liste indifférenciée de dossiers, la cellule de sécurité du service informatique souhaite le plus souvent pouvoir creuser un peu plus dans la structure des dossiers et des fichiers, afin d’identifier les données sensibles ou critiques. Ce qui mérite le qualificatif de « critique » varie d’une entreprise ou d’un organisme à l’autre, mais en général, ils sont intéressés par les informations à caractère personnel, tels que les numéros de Sécurité sociale, les adresses e-mail, les numéros de comptes, ainsi que les données liées à la propriété intellectuelle (codes informatiques, documents juridiques majeurs, relevé de ventes, etc.).

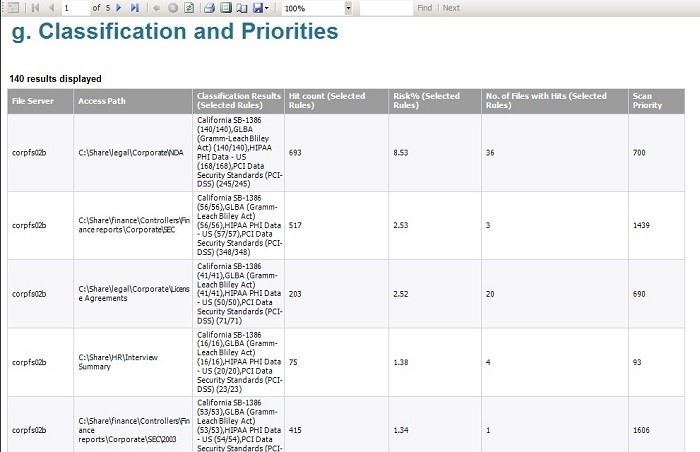

Grâce au rapport « 4g » de DatAdvantage, Varonis donne la possibilité aux équipes de sécurité informatique de « zoomer » sur les dossiers contenant des données à caractère personnel sensibles, qui sont souvent disséminées au sein des énormes systèmes de fichiers des entreprises. En coulisses, pour ainsi dire, et avant de présenter le rapport, le moteur de classification Varonis a balayé tous les fichiers en faisant appel à des filtres à informations personnelles correspondant à différentes règlementations et a attribué un score à chaque fichier en fonction du nombre de détection d’informations personnelles, que ce soit des numéros de Sécurité sociale américains ou des numéros de permis de conduire canadiens.

Le rapport « 4g » énumère ces fichiers sensibles dans l’ordre du nombre de détections. C’est d’ailleurs souvent le premier rapport que nos clients demandent à DatAdvantage de produire et qu’ils trouvent très révélateur, d’autant plus s’ils entretiennent l’idée qu’il n’est pas possible qu’il puisse y avoir des millions de numéros de carte bancaire dans des fichiers texte.

Évaluation des risques

Nous venons de voir comment obtenir des informations détaillées de base sur les fichiers et les groupes, mais il y a plus utile : exploiter toutes ces informations pour aider les professionnels de la sécurité informatique à savoir précisément où les risques sont les plus préoccupants pour l’entreprise.

C’est là l’amorce d’une évaluation formalisée des risques.

Bien sûr, l’autre volet important de l’évaluation est de surveiller (en permanence) le contexte des menaces et d’être à la chasse aux vulnérabilités spécifiques. Je l’aborderai dans un prochain billet.

Passons donc pour l’instant à l’utilisation de DatAdvantage pour mener des évaluations des risques, en commençant par les utilisateurs.

On ne pense pas souvent aux comptes d’utilisateur qui ne sont plus utilisés, mais ce sont des points d’entrée oubliés qui posent de sérieux risques. Pour le dire vite, ces comptes d’utilisateurs ne sont souvent pas désactivés ou supprimés lorsqu’un salarié quitte l’entreprise ou lorsque la mission d’un sous-traitant temporaire est terminée.

Si ledit salarié part en mauvais termes avec l’entreprise, il n’est pas rare que celui-ci soit tenté de se servir de son compte, s’il n’est pas désactivé, pour nuire à l’entreprise. Ou que des hackers obtiennent l’accès à un compte de sous-traitant non supprimé, puis s’en servent pour accéder à des cibles qui les intéressent.

Dans le rapport « 3a » de DatAdvantage, nous pouvons produire une liste des comptes utilisateurs obsolètes sur la base de la dernière utilisation qui en a été faite, telle que consignée dans Active Directory.

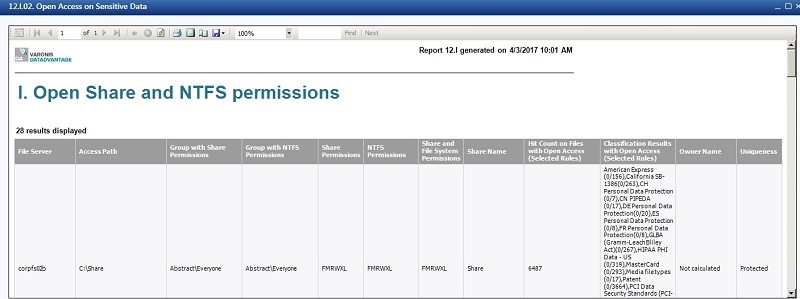

Le rapport sur les données sensibles que nous avons également vu ci-dessus peut également produire une part du rapport d’évaluation des risques. Il suffit pour cela de filtrer les données de façon à ne retenir que les dossiers dont la permission d’accès est librement octroyée à « Tous ».

Les professionnels de la sécurité informatique savent bien, dans le contexte actuel des menaces, que « l’hameçonnage » ou les attaques par injection de code SQL peuvent permettre à un délinquant de se procurer les codes d’accès d’un collaborateur de l’entreprise. Sans disposer de privilèges d’accès particuliers, le hacker aurait, dans ce cas de figure, accès à tous les dossiers en accès libre.

Par conséquent, le risque lié à la présence de données sensibles dans des fichiers contenus dans ces dossiers est très élevé (à supposer qu’aucune autre mesure n’ait été mise en place pour le réduire).

Le rapport « 12 L » de DatAdvantage indique clairement où se trouvent ces dossiers.

Faisons maintenant une pause.

Dans le prochain billet, je poursuivrai cette visite guidée de DatAdvantage en concluant sur la fonction d’évaluation des risques, puis en passant aux fonctions de protection et de défense.

Pour les spécialistes de la conformité et des règlementations, voici une liste des principales règlementations et normes que les rapports décrits aident à respecter :

- NIST 800-53: IA-2,

- NIST 800-171: 3.51

- HIPAA: 45 CFR 164.308(a)(1)(ii)(A)

- GLBA: Règles de sauvegarde de la FTC (16 CFR 314.4)

- PCI DSS 3.x: 12.2

- ISO 27001: A.7.1.1

- Règlementation DFS sur la cybersécurité dans l’Etat de New York : 500.02

- GDPR de l’UE : Sécurité du traitement (Article 32) et Analyses d’impact (Article 35)

What you should do now

Below are three ways we can help you begin your journey to reducing data risk at your company:

- Schedule a demo session with us, where we can show you around, answer your questions, and help you see if Varonis is right for you.

- Download our free report and learn the risks associated with SaaS data exposure.

- Share this blog post with someone you know who'd enjoy reading it. Share it with them via email, LinkedIn, Reddit, or Facebook.

Michael Buckbee

Michael a travaillé en tant qu'administrateur système et développeur de logiciels pour des start-ups de la Silicon Valley, la marine américaine, et tout ce qui se trouve entre les deux.

-1.png)