Latest articles

Varonis ajoute la découverte des secrets pour les dépôts de données sur site et dans le cloud

oct. 10, 2022

Varonis peut vous aider à analyser vos environnements à la recherche de secrets mal stockés et exposés dans des fichiers et du code stockés sur site et dans le cloud.

Qu’est-ce que la conformité ITAR ? Définition et réglementations

avr. 14, 2022

ITAR réglemente la fabrication, la vente et la distribution de matériel, de données et de documentation liés à l’armée, à la défense et à l’espace. Voici une liste des exigences de conformité ITAR et des sanctions que vous devez connaître.

Guide sur les tableaux PowerShell : utilisation et création

avr. 07, 2022

Comment utiliser au mieux les tableaux PowerShell : nous allons aborder les bases et découvrir comment les créer, les utiliser, et nous explorerons également des techniques plus avancées.

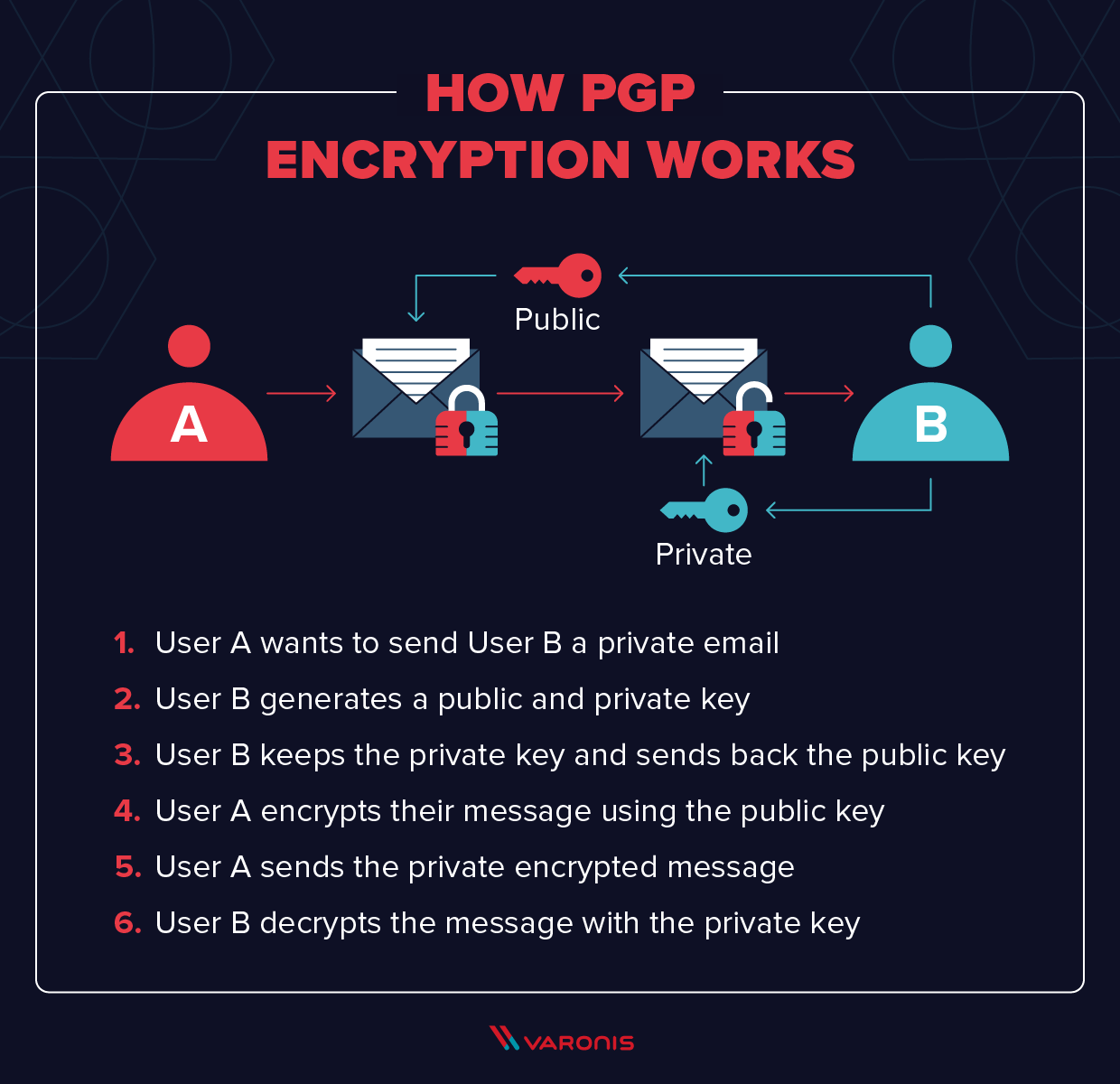

Chiffrement PGP : description et fonctionnement

avr. 01, 2022

La méthode de chiffrement PGP fournit sécurité et confidentialité aux communications en ligne. Nous allons découvrir son fonctionnement et son utilisation.

Bilan des ransomwares 2021

févr. 03, 2022

Dans cet article, nous analysons 5 tendances en lien avec les ransomwares qui ont marqué 2021.

Comprendre la vulnérabilité Zero-Day

nov. 08, 2021

Une vulnérabilité zero-day est une faille logicielle ou un exploit qui n’a pas fait l’objet d’un correctif. C’est un peu comme un trou dans la semelle de votre chaussure. Vous...

Détection des accès aux honeypots avec Varonis

mai 31, 2021

Les honeypots sont des pièges que les Blue Teams (équipes qui protègent les systèmes) posent partout dans le réseau pour intercepter d’éventuels hackers cherchant à exfiltrer des données ou à...

Guide de l’Éditeur de stratégie de groupe locale : options d’accès et utilisation

mai 22, 2021

L’Éditeur de stratégie de groupe locale (gpedit) est un outil essentiel des administrateurs système Active Directory. Consultez cet article de blog pour en savoir plus sur gpedit.

Scanner de ports : description et fonctionnement techniques de balayage de ports

mai 21, 2021

Les scanners de ports sont des outils essentiels pour les Red Team comme pour les Blue Team. Dans cet article de blog, nous allons nous pencher sur leur fonctionnement.

Comment utiliser Wireshark: tutoriel complet + astuces

mai 12, 2021

Si vous rencontrez des problèmes réseau et devez inspecter des paquets pour les résoudre, Wireshark pourra vous aider. Il s’agit en effet d’un outil de référence, absolument indispensable pour capturer...

Technologie EDR : tout ce qu’il faut savoir sur la sécurité EDR

mai 04, 2021

Ce guide traite des solutions de type Endpoint Detection and Response (EDR) qui permettent de détecter et contrer les activités suspectes sur les postes de travail, les ordinateurs portables et les terminaux mobiles.

Utilisez AWS S3 en toute sécurité : Guide de configuration

mai 03, 2021

Découvrez comment configurer AWS S3 de manière sécurisée Choisissez les commandes de chiffrement, de réplication et de sécurité adaptés à vos compartiments S3.

Try Varonis free.

Deploys in minutes.